資安法落實關鍵行業─醫療產業

中山醫學大學附設醫院分享去年試行稽核的作業過程,有助於醫療院所了解資通安全稽核作業實際的運行狀況。

採訪/施鑫澤 文/楊迺仁

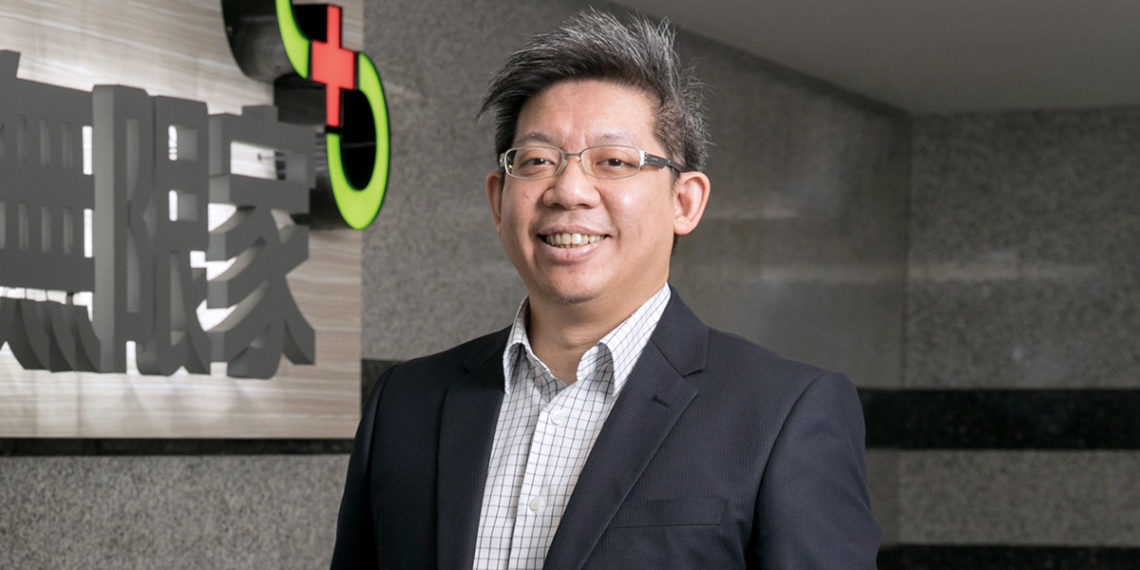

為了落實資通安全法,許多公務主管機關紛紛展開資通安全稽核作業,希望能改善並強化資通安全防護工作的完整性及有效性,持續落實精進機關的資安防護水準。擁有許多機敏資料的醫療院所也不例外,中山醫學大學附設醫院資訊室主任林政宏在中區醫院資訊e聯盟研討會分享此次試行稽核的作業過程,有助於醫療院所了解資通安全稽核作業實際的運行狀況。

[ 下載 2020-21 CIO大調查報告,掌握2021年企業IT導入趨勢 ]

稽核作業時程規劃

林政宏表示,中山醫學大學附設醫院是從2020年六~七月開始準備,重點工作包括研擬稽核計畫、擇定受稽機關、稽核委員建議名單及稽核項目等事項。醫院的評鑑要求除了是以評鑑條文1.4.9為依據,原本依據的ISMS,現在則是以資通安全法為主,但因為此次稽核作業是以自評為主,並沒有所謂的過或不過,只是去評斷現在準備的成果,有沒有符合資通安全法的相關規範。

稽核團隊架構基本上除了會有一個領隊外,主要分成三個組,分別是策略面、管理面跟技術面,委員各自有2、2、3位,加上1個由外面資安廠商擔任的技術檢測人員,這三個組中會選派其中一位委員擔任主導稽核員,加上3名觀察員跟3名工作人員共有15人。

林政宏指出,稽核的準則範圍部分,一樣會參考ISO27001以及資通安全法,稽核範圍就是醫院的核心業務,包括HIS、PACS及EMR。在稽核開始之前,必須先填寫自評表,稽核人員會依據自評結果做稽核,判斷有沒有符合。

林政宏表示,因為過去沒有稽核評鑑的經驗,當初在填自評表時,確實會有點無所適從,而在詢問稽核團隊後,也得知2021年執行評鑑之前,會提供受評單位參考依據,未來或許就會有相關資料,減少受評單位的困擾。因為中山醫學大學附設醫院在自評時,因為時程比較趕,沒辦法按照條文逐條從頭寫到尾,所以基本上只是在自評表上註記已符合,然後針對為何符合做簡單說明。

[CIO都在讀: AI最常見的應用有哪些? ]

所以實際的評鑑過程,就是等到稽核團隊抵達時,再依照委員的詢問,再提出證明,實際的稽核時間從上午九點到下午五點半,足足進行了一整天。

林政宏表示,各構面稽核項目分策略、管理跟技術面,配分各自為30、30及40分,總分100分。評鑑主軸基本上還是類似 ISMS 的管理系統有效性驗證為主,所以稽核是要看管理機制,而非是否購買多高等級的防火牆、EDR。換句話說,也就是受評單位的說、寫、作有沒有一致,制定的辦法規定有無落實,有沒有留下紀錄可以追蹤,讓受稽的人員都能熟悉風險評鑑報告的整個循環。

相較於以前在評ISO27001時,主要是集中在醫院的HIS或機房的特定範圍,林政宏指出,未來的資通安全稽核會擴大到整個醫院。但由於有很多評鑑項目是各組的共同項目,所以場地安排建議在同一個大場地,以便人員相互支援。

由於各組會同時進行,時間上可能會衝突,所以同一項目最好要有兩人以上精熟,業務代理人至少了解其業務7、8成以上,或者知道文件記錄都在哪裡,不要想說全靠一個人。

策略面及管理面的稽核過程

策略面的稽核過程,林政宏表示會先找資安主管面談,接下來就會針對資安相關會議記錄及決議事項進行了解,看看會議都在討論什麼,以及決議的執行結果。另外,稽核團隊會去了解資安人力及資源的投入,如中山醫學大學附設醫院因為是A級單位,所以要有四個資安人員,其中一個必須是專職,給予的經費或人力有多少。

林政宏強調,稽核團隊非常看重受評單位的文件說寫做有沒有一致。也會針對網路架構及系統架構去重新瞭解,以及備援跟備份的策略,可能會同時問一兩個人,確認兩個人講的沒有一致,跟文件是否一樣。

管理面的部分,基本是以風險評鑑報告的檢視為核心,再加以擴散,一樣會詢問網路跟系統架構。林政宏表示,由於中山醫學大學附設醫院的系統是自行開發,所以委員會詢問到安全軟體開發生命週期(SSDLC),了解有沒有相關的辦法,然後有沒有辦法照實寫,開發、測試、線上主機有沒有做好分類及隔離。

[CIO都在讀: 所有企業都想要的12種CIO技能 ]

接下來是BCM/RTO/RPO/Backup,BCM的部分問的蠻仔細,還有當機演練及之後的資料回補怎麼做,資料是自動回復,還是需要人工去做回復。資安等級的部分會詢問,最近幾年有沒有發生資安事件,以中山醫學大學附設醫院而言,就曾發生過因為系統當機而造成服務中斷,委員就會進一步了解,中斷部分花了多少時間回復,後續是怎麼做,有沒有留下記錄,在委員會上面是如何呈報,有沒有報告會議記錄等,如果是比較嚴重的資安部分,還會問有沒有去做通報。

接下來就是做到「有說、有做,也要有辦法」。林政宏表示,以PC硬碟銷毀為例,每台電腦在報廢時都會把硬碟拆下來,然後在每年八九月,讓實習生拆完後在上面做破壞性處理,同時拍照存證。

林政宏指出,由於中山醫學大學附設醫院並沒有訂出相關的辦法,於是當時雖然有委員認為,用拍照留下記錄是個好現象,但也有委員認為,只有拍照卻沒有留下任何文字紙本記錄,也沒有在會議上做討論,這樣是不行的。所以委員在認知方面還是會有問題,如果有訂出相關的辦法,也許會比較好處理。

在委外廠商的管理跟監督方面,基本上大部分的PACS都是外包,林政宏表示,合約上面有沒有提供相關的資安條文,委外廠商有沒有每年定期做資安教育訓練,都會被問到。而在廠商連入的部分,以PACS廠商來說,會被問是透過什麼方式連進來?中山醫學大學附設醫院因為有在導入所謂的「特權帳號」,必須要經過醫院的特權帳號主機核可之後,才能連到特定的主機操作,相關的操作醫院都會把作紀錄,也都會錄影起來,還會設定起訖時間,委員並沒有什麼問題。

林政宏指出,每家醫院可能都會遇到的問題,就是屬於OT的部分,如很多CT或MRI的廠商,會直接建立一條自己的ADSL或4G網路,而不是透過醫院網路的防火牆,中山醫學大學附設醫院的規畫作法是,雖然對外的部分,也就是CT/MRI的主機不做管控,可是要連進來時,還是要透過醫院的核可之後,才能連到院內的系統,雖然這樣講委員可以接受,可是最後的改善事項還是被要求要儘快落實資安管理。

技術面的維運及檢測

在技術面方面,除了會再問網路跟系統架構,林政宏建議可能要準備兩組以上的人來應付委員提問,除了針對網路跟系統架構的維護問題外,AD、防火牆這些設備的帳號管理、登入登出的記錄,或是一些變更的紀錄,還有核心項目的架構檢視,包括HIS、PACS及WEB的部分,也都會被問到。

在主機的分類及隔離方面,病歷跟財務管理有沒有分區,或者是設備、防毒、SPAM的管理,這些都會問。還有電子郵件機敏資料的部分,假設傳遞一個包括病人基本資料的EXCEL檔案,有沒有加密再傳輸?然後傳輸的時候,密碼有沒有另外再送,這些都是需要注意的事項。

漏洞掃描的部分,核心業務每年都要自己掃描一次,至於社交工程方面,林政宏表示,因為醫院在三四年前就開始自己做社交工程演練,初期的結果相當蠻慘烈,只要提到錢、抽獎、禮品的主題,然後用人資室的名義發出去,很容易就會有人上鉤。因此在結束之後,都會針對這些上鉤的同仁,再要求去做教育訓練課程,相關資料都要準備得很齊全。

[CIO都在讀: 10個數位轉型成功案例 ]

授權軟體的管理跟應用也要注意,林政宏表示,醫院有一個安裝管理辦法,想要安裝都要寫申請單,核可之後才能安裝。在院外連回院內的應用管理方面,基本上還是要透過VPN,使用時一定要透過醫院的申請流程,核可之後才會給;log備份的部分,基本上是180天,Online的部分可以自己跟委員溝通,剩下的天數就會往後送,一樣就是要求要做到「有說有做,就要有辦法」。

維運的資料準備及表達,林政宏建議可以參考「FCAPS」。首先是錯誤管理,主機發生問題時,要怎麼去管理錯誤,後續有沒有留下記錄,後面的處理方式是什麼?其次是組態管理,如有沒有定期備份;第三個是帳號管理,如新增帳號有沒有留下記錄,如果某人已經離職,要怎麼知道該把哪個帳號刪掉;第四個是效能管理,你加了記憶體或其它東西時,有沒有申請之類的管理方式。最後一個是安全管理,技術面的稽核,基本上不外乎就是這五項。

技術檢測方面,林政宏建議,要先準備一條網路線,供技術人員接檢測筆電,還要準備MacBook用的USB網卡,過程會由外部廠商協助進行,他會提供三個Class C網段,去做掃描、滲透其中兩個,主要做的就是常見的一些重大更新部分,如RDP有沒有開,有沒有開分享資料夾,還有風險、帳號跟密碼檢測。

機房維運方面,會實際去看機房包括門禁、環控、消防、網路、監控、主機這些服務。林政宏建議,如果能用螢幕說明,效果會非常好,環境清潔剛好就好,不用太刻意。

善用開源自行檢測

結束之後就是要檢討建議或改善事項,如委外管理希望能納入契約範本。內稽的部分,則是要做好相關的法遵,除了要照ISO 27001或是管理辦法去做外,未來內稽時也要納入資通安全法的策略面、管理面跟技術面。林政宏指出,內稽稽核到的事情,要設法在規定的時間內去做提案,因為內稽完之後,可能要隔一段時間才能把文件準備好,然後簽名蓋章提案,這些要確實做好,還要造冊追蹤,不能說提完了,然後報告出來,然後就沒事,後面還有很多事情要做。

另外要注意的地方是,有些委員可能覺得是優點的地方,有些委員還是會覺得不足,未來稽核單位應該會統一標準,但林政宏指出,如果受評單位有制定辦法就依照辦法來做。此外,雖然核心業務全部都要做,但不管是做弱掃或是滲透,都會花費不少成本,所以可能還是要評估一下要怎麼做,畢竟經費有限,要怎麼去做到資通安全法的要求,需要好好思考。

技術檢測的部分,林政宏認為就是直接列出實際的結果,所以有些問題如風險密碼能改的話就把它改掉,勒索病毒跟RDP跟SMB漏洞有關,所以能關就儘量關。OT的部分會比較強調資產盤點,還有預設密碼及連線維護的部分,有些儀器設備如血糖機,因為有些病人會自己帶,而且是直接連到院外,然後再連回來,這些設備的資安可能都需要再加強,如做加密或其他儲存方式,都還有調整空間。

[ 加入 CIO Taiwan 官方LINE,與全球CIO同步獲取精華見解 ]

林政宏指出,ISMS已經有好幾年了,很多文件及相關辦法其實都有,但OT跟CT可能對稽核模式還不是很熟悉,也缺乏相關辦法,所以相較於IT,OT跟CT在面對評鑑時確實比較困難一點。

雖然以重要性來看,IT/OT/CT的比重應該是6:3:1,但資通安全理論上不應該是只有IT來做這件事情,中山醫學大學附設醫院還特別成立一個資通安全委員會,然後有個專職人員來負責資通安全事務。

但林政宏認為,資通安全最好還是由資訊室來主導,因為專職人員不見得那麼了解IT部門的業務,如果突然修改辦法,IT部門可能就會跟不上腳步。其實有些辦法可以慢慢的去做調整,因為還有時間,並不是說什麼時候就一定要完成。

最後是資安投資的部分,因為醫院提供的資源有限,林政宏認為,要花在可能比較重要的項目,IT部門要試著去想想看,哪些東西很重要,再花錢投資,甚至做好基本防護之後,要更重視備份跟還原的部分,如果可以把資料的遺失量儘量縮小,這部分可能會相對的更重要。

林政宏強調,最好能先做自我檢視,如找開源來做弱掃,看看主機有什麼問題,先做一些修補,然後再找外面的廠商,負擔會比較小一點。開源的效果雖然不會比外面廠商多,可是基本項目如重大更新的部分,還是可以掃出來,也會產出報告,可以先依此來做改善。

(本文授權非營利轉載,請註明出處:CIO Taiwan)