文/黃光彩

傳統的網路安全著重於外圍防禦(外網對內網的邊界,例如:防火牆、防毒牆等),但許多組織不再擁有明確定義的外圍。為了保護現代數位企業,組織需要一個全面的策略來「隨時隨地」安全地存取其公司資源(例如應用程式、傳統系統、資料和設備),無論它們位於何處(即所謂的重新定義的邊界;邊界越來越趨近於端點防護)。

零信任架構導入指南

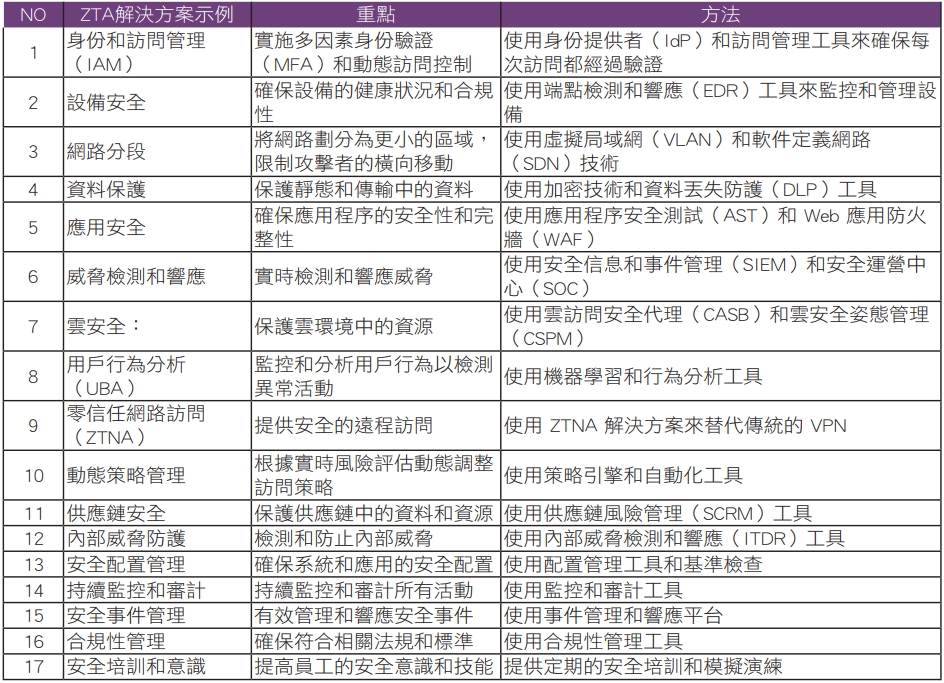

NIST國家網路安全卓越中心(NCCoE)在 2024年七月底發布《實施零信任架構》導入指南的初步草案《實施零信任架構》(NIST SP 1800-35)的第四版,提供了 17 個零信任架構(ZTA)解決方案(詳見表一),展示了如何滿足 ZTA 的原則供公眾評論。

並展示了每個構建如何滿足 ZTA 的原則。

現今各界都在積極推廣零信任網路安全策略,主要原因是在 APT 攻擊猖獗、BYOD 與遠端存取需求高漲之下,傳統網路安全策略聚焦邊界防護的作法頻頻遭到不同形式的突破,為了大幅降低企業發生資料外洩災情,以及減少橫向移動攻擊的影響。

[ 加入 CIO Taiwan 官方 LINE 與 Facebook ,與全球 CIO 同步獲取精華見解 ]

零信任架構指南主旨在幫助組織計劃如何逐步將現有環境和技術演變為 ZTA。這本指南可以為技術導入者提供有價值的資源、可以模仿的模型、經驗教訓等,以幫助組織節省時間和資源,從而實現以下目標:

‧支援用戶無論位於何處或使用何種設備(受管理或未受管理)存取資源。

‧保護敏感資訊和其他業務資產和流程,無論它們位於何處(本地或雲端)。

‧限制攻擊者在環境中的移動,並透過解決內部威脅來減少漏洞(內部人員不會自動被信任)。

‧執行持續的、即時的監控、日誌記錄和基於風險的企業政策評估和執行。

台灣政府在推動零信任架構方面,已經在多個產業中採取了具體措施和政策。允許存取之前,都要評估安全性,也就是經由強制且基於證據的判斷,才予以信任、放行,而且每次存取都要評估,以取得信任。其政策背景包括:

1) 國家資通安全發展方案:建立「善用智慧前瞻科技、主動抵禦潛在威脅」推動策略,要求各政府機關導入零信任架構,以提升網路安全防護能力。

2) 數位發展部的推動:資通安全署規劃投入經費,優先推動 A 級公務機關導入零信任架構,並逐步擴展到其他機關。

[推薦文章:安全性是強大人工智慧系統的基石 ]

美國政府推動零信任的五大面向(識別、裝置、網路、應用程式、資料),以及美國國防部推動的七大面向(用戶、裝置、應用程式與工作流、資料、網路與環境、自動化與協作、可視性與分析),是以單位導入零信任時應考慮的面向出發。台灣零信任架構的設計,則是從產品的三大關鍵核心技術「身分鑑別」、「設備鑑別」及「信任推斷」出發,以美國 NIST SP 800-207 資源入口存取情境來驅動驗證相關核心元件的檢核項目,主要在要求零信任架構的功能基準(Baseline)。

從不信任、始終驗證

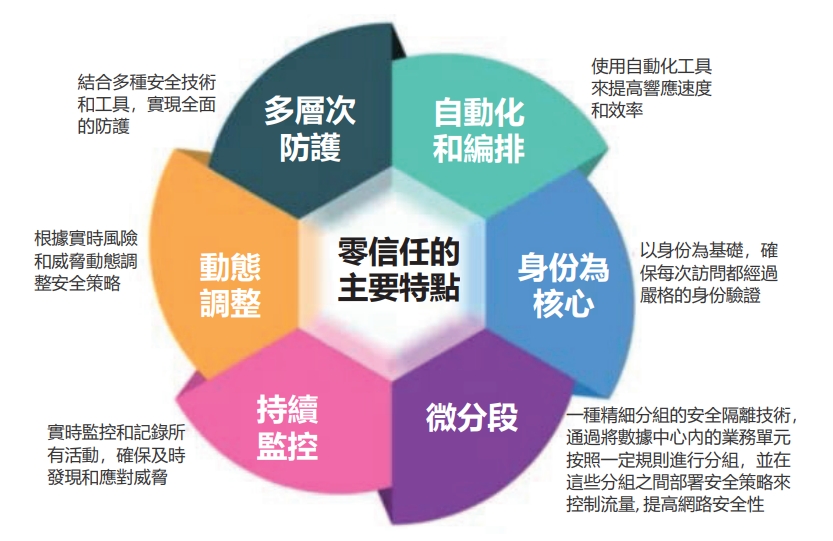

零信任是一種網路安全模型,其核心原則是「從不信任,始終驗證」,無論內部還是外部的所有用戶和設備都是不可信的,必須經過持續的身份驗證和授權。零信任的主要特點如下圖:

許多公司和組織已成功採用了零信任策略,它們透過採用零信任策略,提高了其網路安全性,並減少了資料外洩和內部威脅的風險。例如:

- 微軟:微軟已經多年來實施零信任架構,並且在全球範圍內推廣這一策略。他們透過多因素驗證(MFA)、裝置管理和條件式存取等技術,確保所有員工和裝置在安全的環境中工作。

- Google:Google 也是零信任策略的早期採用者之一。他們的 BeyondCorp 計劃旨在消除傳統的網路邊界,並透過持續驗證和監控來保護企業資源。

- IBM:IBM 採用了零信任策略來保護其內部和客戶的資料。他們利用 AI 和自動化技術來實現持續的威脅檢測和響應。

- 金融機構:許多金融機構,如花旗銀行和摩根大通,也已經開始實施零信任策略,以應對日益增長的網路威脅和合規要求。

(本文授權非營利轉載,請註明出處:CIO Taiwan)