文/OPSWAT

經過19年的發展,QR Code 已經從小眾的條碼替代品,發展到甚至能成就數兆美元的金融交易。它們連接了現實世界和數位世界。現在,它們甚至被用來攻擊關鍵基礎設施。

正如我們在縮短網址工具和嵌入式超連結中觀察到的,令人混淆的端點是誘騙人們點進惡意內容的有效方法。攻擊者只需要在 QR code 中嵌入惡意連結、發送電子郵件、採用社會工程技術,就會是個有效的QR code網路釣魚活動。

我們將帶您了解攻擊者如何使用 QR Code 攻擊組織,以及您該如何防止此類攻擊。

QR Code 網路釣魚:新興的攻擊媒介

從歷史上來看,QR Code 並非網路犯罪份子攻擊企業和關鍵基礎設施常見的選擇。但是,與直接在電子郵件中嵌入網路釣魚連結相比,它們具有幾個優勢。攻擊者可以在 PNG 圖像或 PDF 附件中嵌入 QR Code,所以傳 QR Code 可以繞過反惡意軟體和垃圾郵件篩檢程式,反而更有可能到達攻擊目標的收件匣。

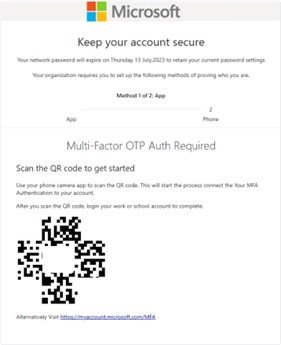

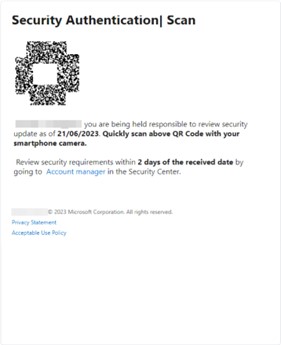

雖然使用 QR Code 進行網路釣魚一開始似乎有悖常理——因為受害者必須使用手機的相機,掃描另一台設備上的 QR Code ,才能使該計劃發揮作用——但 QR Code 在金融交易和 2FA 中的盛行,創造了一種合法性和急迫性,可以讓使用者去掃描代碼。此外,編碼掩飾了它們導向的URL,使用戶更難判斷其合法性。

自 2023 年 5 月以來,最近的網路釣魚活動放出一系列惡意 QR Code,以從毫無戒心的使用者獲取 Microsoft 帳戶憑據。其中最引人注目的目標,是一家總部位於美國的著名能源公司。

然而,受到威脅的不僅僅是能源部門。金融、保險、製造和科技業的組織也一直處於威脅狀態中。自發現有 QR code 網路釣魚以來,這種形態的攻擊已經達到超過 2,400%的 驚人增長 。

使用 Deep CDR 清洗惡意 QR Code

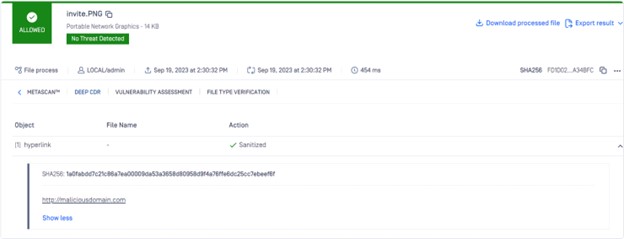

QR Code 攻擊正是利用人眼無法讀取編碼資訊的限制。因此,使用者相信代碼將導向正確的 URL 或執行預期的功能。OPSWAT 深度檔案無毒化 (Deep CDR) 可以在QR Code 編碼中顯示出人類可讀的 URL,用戶可以在掃描前檢查 URL 的合法性。

攻擊者通常使用偽裝或縮短的 URL 來欺騙使用者。Deep CDR 可以用 MetaDefender 雲端安全 URL 重定向掃描 URL,以確定它是否為惡意連結。如果 URL 是安全的,則使用者將被導向到該位置。如果可疑,使用者會收到警告。您可以將 Deep CDR 與任何 URL 掃描服務配合使用。

由於 QR code 通常是以圖像呈現,因此它們可以使用圖像隱碼術來隱藏威脅。如圖所示,深度 CDR (檔案無毒化)可以有效緩解這些潛在風險。

Deep CDR 消毒前後的 QR Code。左圖嵌入了惡意 QR Code 攻擊的代碼。右邊的圖片已經經過 MetaDefender DEEP CDR 消毒 。

OPSWAT 守護QR Code 安全的最佳作法

QR Code 的普遍性以及對它的信任擴大了攻擊面。然而,有意識到 QR Code 網路釣魚的威脅日益增長,並採取適當的預防措施可以幫使用者和企業受到保護。深度 CDR(檔案無毒化) 技術提供高階安全防護,以應對這種新興的攻擊媒介。

隨著 QR Code 使用量的持續增長,網路犯罪分子也更常利用QR code 的漏洞進行網路釣魚和惡意軟體活動。QR Code 網路釣魚凸顯了保持警惕的重要性,以及採用創新安全解決方案,來應對不斷變化的威脅形勢的必要性。

Deep CDR (檔案無毒化)的功能透過提取和檢查 QR code 內容,來攔截會破壞設備和資料的攻擊,進而提供足夠的保護措施來防止 QR code 網路釣魚。結合更強的資安意識、安全實踐和先進的技術,使我們能夠在享受 QR code 便利的同時也降低他們的風險。

與-Sales-Engineer-Lin-Huang。_edited-1140x570.jpg)